【移动通信网】3月4日,用于苹果操作系统MacOSX客户端的BitTorrent客户端安装程序在发布几个小时后,我们侦测到其已被勒索软件感染,并将其命名为“KeRanger”。之前唯一为公众所熟知的针对OSX的勒索软件为FileCoder,由卡巴斯基实验室于2014年发现,由于在发现的时候FileCoder尚不完整,所以我们认为KeRanger是在OSX平台上被发现的首个全功能勒索软件。

3月4日早上,攻击者使用KeRanger感染了两个Transmission2.90版本的安装文件,当我们发现这一问题时,受到感染的DMG文件依旧可从开源项目Transmission的网址(https://download.transmissionbt.com/files/Transmission-2.90.dmg)上进行下载。很有可能Transmission官网已被攻陷,上面的文件已被重新编译的恶意软件所取代,但我们无法确认这次感染是如何发生的。

由于KeRanger应用签署了一个有效的Mac应用开发证书,因此可以绕过苹果的GateKeeper防护。一旦用户安装了该被感染应用,内嵌的可执行文件就会在系统上运行,三天后,KeRanger就会通过Tor匿名网络与命令与控制(C2)服务器连接,之后恶意软件就开始对系统上某些特定的文档和数据文件进行加密。加密完成后,KeRanger就会要求受害者向一指定的地址支付一个比特币(约400美元),以赎回文件。另外,有迹象表明KeRanger仍处于活跃开发中,似乎它同时也试图对系统备份文件TimeMachine进行加密,以阻止受害者恢复其备份数据。

3月4日当天,PaloAltoNetworks便向Transmission项目组以及苹果公司报告了该勒索软件问题,苹果公司因此废除了这个有争议的证书并且更新了其XProtect防病毒签名,TransmissionProject已将该恶意软件安装程序从其网站上移除。同时,PaloAltoNetworks也更新了其URL过滤和威胁防御功能,以阻止KeRanger对系统的影响。

如何实现自我保护

从太平洋标准时间2016年3月4日上午11时至2016年3月5日下午7时,这个时间段里直接从官网上下载Transmission安装程序的用户,很可能已经受到了KeRanger的感染。如果用户是稍早之前下载了Transmission安装程序或者是从第三方网站上下载,我们也建议用户进行如下安全检查操作,但老版的Transmission目前为止还未出现受到感染的迹象。

我们建议用户执行以下操作,以确定是否已受KeRanger感染并将其移除,以免文件被用于勒索而被控制,

1.使用Terminal或者Finder,检查/Applications/Transmission.app/Contents/Resources/路径下或/Volumes/Transmission/Transmission.app/Contents/Resources/是否有文件General.rtf存在。如果有,则表明Transmission应用已被感染,我们建议将该版本Transmission予以删除。

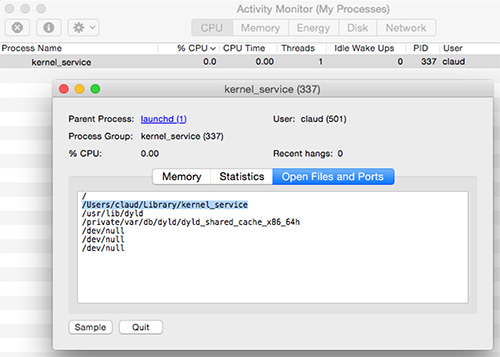

2.借助预安装在OSX里的ActivityMonitor功能,检查是否有一个名为“kernel_service”的程序在运行。如果是,再次检查该程序,选择“OpenFilesandPorts”检查是否有这样一个文件名“/Users//Library/kernel_service”。如果有,那么这个程序就是KeRanger的主程序,我们建议点击“Quit->ForceQuit”来终止这个程序。

3.经过以上检查后,我们建议用户检查一下,在路径~/Librarydirectory中是否有文件名为“.kernel_pid”,“.kernel_time”,“.kernel_complete”和“kernel_service”的文件存在,如果有,请删除他们。

鉴于苹果公司已经撤消了这个有争议的证书,并且更新了XProtect签名,当有用户试图打开一个已经证明为受感染的Transmission版本时,就会出现一个警告框上面写着“Transmission应用将损坏你的电脑,请将其删除至回收站”,或者“Transmission文件无法打开,请弹出此硬盘映射”。一旦出现该警告提示,我们建议您按照苹果公司的建议进行操作,以避免被感染。

有关细节,请阅读博客全文:http://researchcenter.paloaltonetworks.com/unit42/

相关专题:

相关专题: